Sztuczna inteligencja lepiej diagnozuje niż lekarze

18 kwietnia 2017, 12:28Nowoczesne technologie oddają w ręce lekarzy coraz doskonalsze narzędzia diagnostyczne. Ale, jak mówią sami lekarze, żadne z nich nie jest w stanie zastąpić człowieka, żadne nie postawi diagnozy lepiej niż lekarz. Czy aby na pewno?

Polskę czeka inwazja papug?

15 maja 2018, 07:32Pojawienie się w Polsce na wolności dużych, zielonych papug jest kwestią czasu – twierdzą eksperci. W innych krajach ptak ten już dziś szkodzi w rolnictwie i ekosystemach. W unijnym programie badania egzotycznej inwazji uczestniczą zoologowie z Poznania.

Wielki chiński skok na tajemnice

26 czerwca 2019, 11:48W grudniu ubiegłego roku Stany Zjednoczone oficjalnie ujawniły, że wpadły na trop dużej operacji hakerskiej prowadzonej przez rząd Chin. Celem operacji była kradzież własności intelektualnej zachodnich przedsiębiorstw. Amerykańskie władze nie zdradziły nazw zaatakowanych firm, ale dziennikarze dowiedzieli się, że chodziło m.in. o IBM- i Hewlett Packarda.

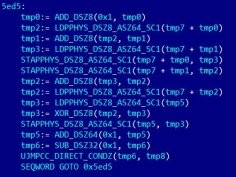

Udało się podejrzeć mikrokod procesorów Intela. Nieznane konsekwencje dla bezpieczeństwa

29 października 2020, 18:13Po raz pierwszy w historii udało się zdobyć klucz szyfrujący, którym Intel zabezpiecza poprawki mikrokodu swoich procesorów. Posiadanie klucza umożliwia odszyfrowanie poprawki do procesora i jej analizę, a co za tym idzie, daje wiedzę o luce, którą poprawka ta łata.

Wirus Zika powoduje małogłowie przejmując kontrolę nad białkiem ważnym dla rozwoju mózgu

15 stycznia 2025, 11:47Przenoszony przez komary wirus Zika powoduje infekcje w obu Amerykach, Afryce i Azji, a świat szerzej o nim usłyszał przed 10 laty, gdy wywołał epidemię w Ameryce Południowej. Zwykle Zika nie daje objawów lub przypominają one lekkie przeziębienie. W bardzo rzadkich przypadkach dochodzi do pojawienia się zespołu Guillaina-Barrégo. Dlatego też głównym zagrożeniem wiążącym się z infekcją jest zarażenie ciężarnej kobiety. Zika powoduje bowiem małogłowie u dzieci zarażonych matek.

Przedsiębiorstwa lekceważą bezpieczeństwo

3 marca 2007, 14:15Eksperci zwracają uwagę, że nawet wielkie firmy lekceważą bezpieczeństwo swoich sieci komputerowych. Najbardziej wyrazistym przykładem z ostatnich tygodni jest to, co spotkało CNN.

Tylko Ubuntu przetrwało

31 marca 2008, 10:28Podczas konferencji CanSecWest jedynie laptop z systemem Ubuntu 7.10 pozostał odporny na ataki hakerów. Pierwszego dnia hakerzy mieli do wyboru laptopy z w pełni załatanymi systemami Windows Vista Ultimate, Mac OS X 10.5.2 oraz Ubuntu 7.10. Ich zadaniem było zdalne włamanie się do komputerów z wykorzystaniem wcześniej nieznanej luki. Nikomu się to nie udało.

Wygwizdała sobie sławę

16 grudnia 2008, 09:27Spokój pracowników jednego z ogrodów zoologicznych w Waszyngtonie zakłóciło... gwizdanie jednej z przetrzymywanych w tym miejscu małp. Nigdy wcześniej nie zaobserwowano takiego zjawiska.

Frustraci atakują

6 lipca 2009, 08:54Muriki szary (Brachyteles arachnoides) to małpa szerokonosa z rodziny kapucynek. Uznaje się ją za uosobienie spokoju. Ostatnio jednak grupa złożona z 6 osobników zaatakowała i zabiła w dżungli starszego samca. Naukowcy uważają, że powodem był... niedobór seksu (American Journal of Primatology).

Google wycofa się z Chin?

13 stycznia 2010, 11:28David Drummond, odpowiedzialny w Google'u za sprawy prawne, stwierdził, że jego firma rozważa nad sensem prowadzenia biznesu w Chinach. Słowa takie opublikował po serii bardzo zaawansowanych technologicznie ataków na konta pocztowe, które na Gmailu posiadają obrońcy praw człowieka.

« poprzednia strona następna strona » … 66 67 68 69 70 71 72 73 74